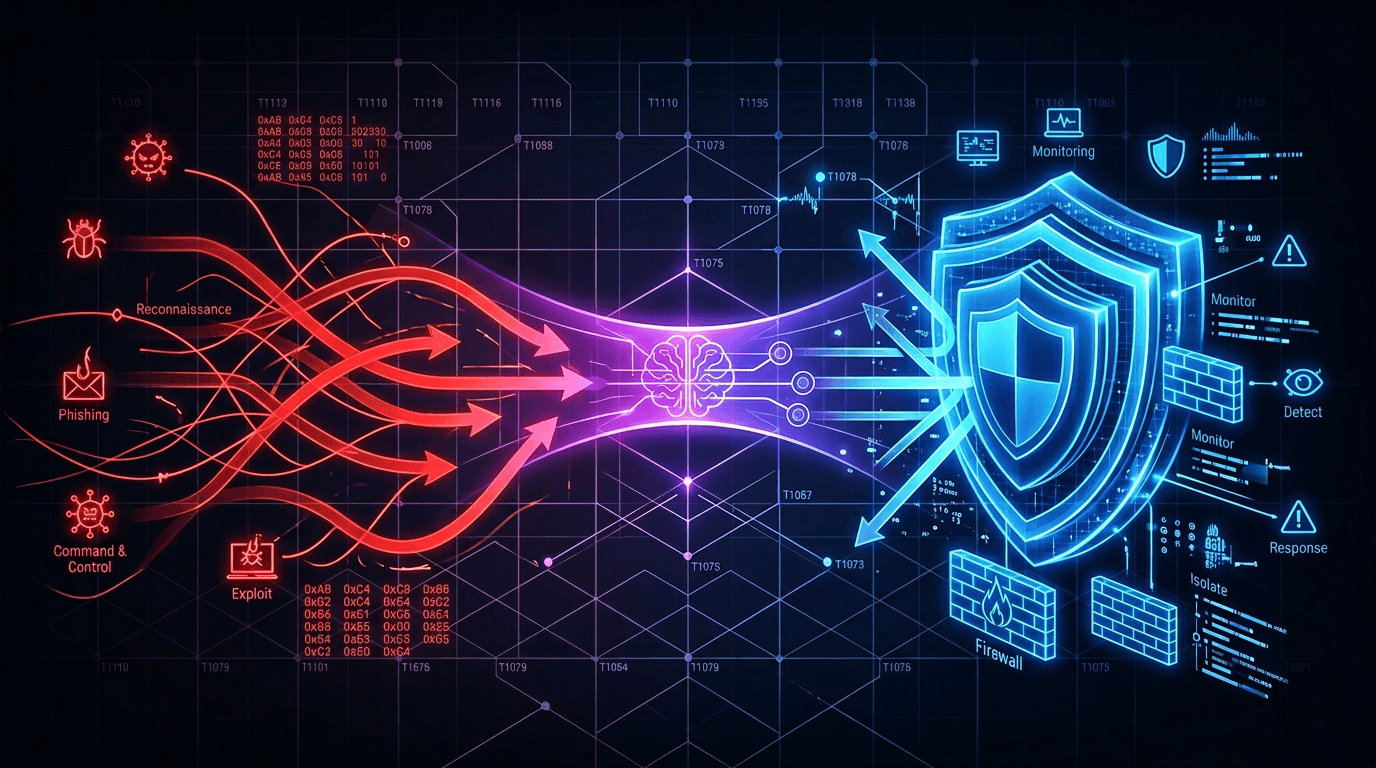

Purple team : aligner CTI, red team et détection

La purple team n’est pas un gadget RH : c’est le lieu où l’intelligence sur les menaces rencontre les tests d’intrusion et les règles SIEM. Comment structurer ces ateliers pour des résultats mesurables.

Dans beaucoup d’organisations, la threat intelligence (CTI), la red team et le SOC évoluent en silos : rapports PDF peu lus, tests d’intrusion annuels sans boucle de correction, alertes bruyantes sans lien avec les campagnes réelles. La purple team — exercice où attaquants simulés et défenseurs collaborent — permet de refermer cette boucle si elle est bien cadrée.

Objectifs d’une purple team

- Valider que les techniques observées dans votre secteur (ransomware, APT, fraude BEC) sont détectables avec vos outils actuels.

- Prioriser les correctifs : nouvelle règle Sigma, tuning Splunk, ajout de log source.

- Former les analystes sur des scénarios réalistes, pas seulement sur des malwares génériques.

Intégrer la CTI dès la phase de planification

Avant de lancer un scénario « Kerberoasting », demandez : est-ce pertinent pour votre menace ? Les rapports du CERT, les ISAC sectoriels et les flux commerciaux doivent orienter la sélection des TTP (tactiques, techniques et procédures) testées. Sinon, vous optimisez pour un catalogue MITRE abstrait, pas pour votre risque métier.

Déroulé type sur une journée

- Matin : alignement sur 2–3 techniques ciblées (exfiltration DNS, mouvement latéral RDP).

- Après-midi : exécution contrôlée, observation en direct dans le SIEM, ajustement des seuils.

- Synthèse : liste d’actions datées, propriétaires, et critères de « done ».

Où la réputation et les IOC entrent en jeu

Pendant ou après l’exercice, les infrastructures simulées ou les domaines de test peuvent être comparés à des bases externes pour éviter les faux négatifs en production : si une IP de lab est signalée comme malveillante par erreur, il faut la documenter. À l’inverse, croiser les indicateurs observés en purple team avec isMalicious ou d’autres agrégateurs aide à vérifier si vos mêmes IOC apparaissent dans la nature — preuve que l’exercice reflète la réalité.

Conclusion

Une purple team réussie produit des tickets de détection et une meilleure compréhension partagée du risque. Sans CTI, c’est un jeu technique ; avec CTI, c’est un levier de résilience mesurable.

Related articles

May 3, 2026Malicious Infrastructure Clustering: How Passive DNS, TLS Certificates, and ASNs Reveal Shared Campaigns

May 3, 2026Malicious Infrastructure Clustering: How Passive DNS, TLS Certificates, and ASNs Reveal Shared CampaignsA single C2 IP is a clue; shared signing patterns and DNS co-occurrence are a map. This guide explains how defenders cluster infrastructure without chasing ghosts—and how to document findings for IR, threat intel, and law enforcement handoffs.

Apr 23, 2026Strategic, Tactical, and Operational Threat Intelligence: Frameworks for Modern Security Programs

Apr 23, 2026Strategic, Tactical, and Operational Threat Intelligence: Frameworks for Modern Security ProgramsAlign CTI outputs with audience needs: executive risk narratives, SOC-ready IOCs, and MITRE-mapped TTPs—plus governance models that keep intelligence timely and measurable.

Apr 19, 2026Strategic, Operational, and Tactical Threat Intelligence: A Practitioner's Framework for 2026

Apr 19, 2026Strategic, Operational, and Tactical Threat Intelligence: A Practitioner's Framework for 2026A complete guide to the three levels of threat intelligence—strategic, operational, and tactical—with practical examples of consumers, outputs, feeds, and how to connect them into a coherent CTI program.

Protect Your Infrastructure

Check any IP or domain against our threat intelligence database with 500M+ records.

Try the IP / Domain Checker