CI/CD et fuites de secrets : sécuriser vos pipelines

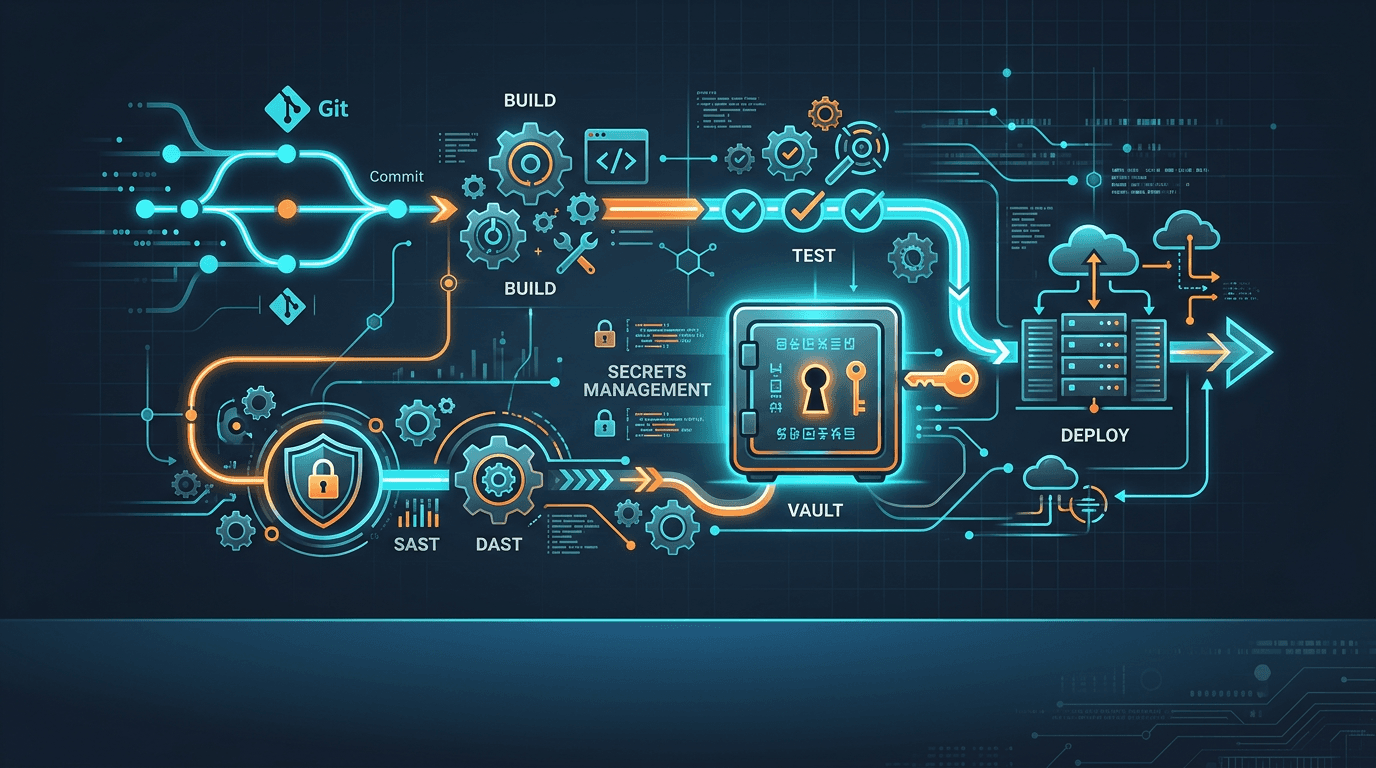

Clés API et jetons dans les dépôts Git, caches de build exposés, pipelines trop permissifs : la supply chain logicielle commence dans votre forge. Bonnes pratiques et contrôles minimum pour 2026.

Les incidents liés à des secrets exposés dans GitHub ou GitLab font encore les gros titres : clés cloud, PAT OAuth, certificats embarqués dans des artefacts. Les pipelines CI/CD amplifient le risque : un secret volé permet de reconstruire, signer ou déployer du code au nom de l’organisation.

Causes fréquentes

- Commits contenant

.envou clés en dur — parfois supprimés visuellement mais toujours présents dans l’historique Git. - Forks et miroirs publics qui répliquent l’historique sensible.

- Variables d’environnement loguées par erreur dans les sorties de job.

- Comptes de service partagés avec des permissions administrateur excessives.

Contrôles prioritaires

- Scan de secrets sur chaque push (Gitleaks, TruffleHog, intégrations natives GitHub Advanced Security).

- Rotation automatique ou procédure documentée dès qu’un secret a touché une branche distante — la suppression du commit ne suffit pas.

- Secrets managers (Vault, cloud KMS) et OIDC entre CI et cloud plutôt que clés longue durée dans les variables de pipeline.

- Moindre privilège sur les rôles IAM utilisés par les runners : un job de build ne doit pas pouvoir effacer la production.

Menaces en aval

Un attaquant qui compromet le pipeline peut introduire du code malveillant signé ou approuvé par vos processus — dépassant la simple exfiltration. Surveillez les comportements réseau des builds (connexions vers des domaines rares) et corrélez avec la réputation des destinations : les fuites DNS ou callbacks vers des C2 connus peuvent être détectés tôt si vous enrichissez les journaux proxy avec des bases type isMalicious.

Conclusion

La sécurité CI/CD est un programme : outillage, revue des permissions, culture « pas de secret dans le repo ». Les équipes qui mesurent le nombre de secrets détectés en pré-production — et le temps de remédiation — réduisent mécaniquement la probabilité d’incident en production.

Related articles

May 24, 2026CVE Watch : transformer le catalogue mondial en findings exploitables pour votre périmètre

May 24, 2026CVE Watch : transformer le catalogue mondial en findings exploitables pour votre périmètreLe catalogue CVE global n’est utile que s’il devient local : périmètres, CPE, findings, statuts, export et suivi de remédiation.

Apr 26, 2026Building IOC Pipelines: From Raw Indicators to Operational Threat Intelligence in 2026

Apr 26, 2026Building IOC Pipelines: From Raw Indicators to Operational Threat Intelligence in 2026A practical engineering guide to building indicator of compromise (IOC) pipelines—ingestion, normalization, deduplication, enrichment, scoring, distribution, and feedback—to turn raw threat feeds into operational defense.

Apr 6, 2026Injections de prompt et LLM : sécuriser vos applications en 2026

Apr 6, 2026Injections de prompt et LLM : sécuriser vos applications en 2026Les modèles de langage intégrés aux produits exposent de nouvelles surfaces d’attaque : jailbreak, exfiltration de données et contournement de politiques. Voici un cadre pragmatique pour architectes et développeurs.

Protect Your Infrastructure

Check any IP or domain against our threat intelligence database with 500M+ records.

Try the IP / Domain Checker